"Cada uno de los movimientos de todos los individuos se realizan

por tres únicas razones:

por honor, por dinero o por amor"

[ Napoleón Bonaparte - Militar y gobernante francés - 1769-1821 ]

192 - Cómo crear un Honeypot paso a paso - 28/07/2013

En el Boletín 191, analizamos las distintas formas de cifrar y firmar correos electrónicos a través del uso de la aplicación Open Source GnuPG y distintas extensiones de Firefox y Chrome.

En el presente se analiza una nueva aplicación para cifrar información que es enviada a través de CUALQUIER sitio web: redes sociales, blogs, foros, etc.

Además explicamos como crear, configurar y usar las Honeypot Kippo y Dionaea paso a paso.

1. Cómo crear un Honeypot paso a paso

2. EnigmaGpg Community: Cifrado de datos a través de Internet

3. Segu-Info busca autores

4. Apoya a Segu-Kids, Juntos en la Red

5. Desafío de la semana

1. Cómo crear un Honeypot paso a paso

El presente documento ha sido desarrollado por Rafael Ruda quien, desde España es colaborador de Segu-Info.

Es un placer tener la oportunidad de realizar esta pequeña introducción a los Honeypot.

En este caso voy a explicar cómo desarrollar un pequeño sistema de seguridad que he configurado en mi casa. Hay personas con las que he hablado sobre este tema e incluso en foros especializados y me han preguntado si ese esfuerzo es necesario. Solo puedo decirles que después de muchas horas instalando, configurando y monitorizando el sistema, el esfuerzo ha valido mucho la pena.

¿Cuántos de ustedes que se dedican a la seguridad alguna vez han

pensado en la cantidad de ataques que recibimos al estar conectados a

Internet?

¿Cuántos de ustedes que no han tenido la oportunidad de introducirse

en este maravilloso mundo de la seguridad informática son

desconocedores de todo esto que sucede?

Hace unas pocas semanas en un foro de seguridad abrí un debate sobre una noticia que a mí personalmente no me causó ninguna sorpresa. El debate tenía cómo argumento si estamos espiados en el mundo virtual, por quién y porqué.

Cómo es de suponer había opiniones de todos los colores. Y eso me hizo reflexionar sobre este tema. Creo que ahora más que nunca es necesario disponer de un control total sobre nuestras conexiones y los ataques que recibimos.

Como ustedes verán más adelante la cantidad de ataques que recibimos es enorme, así como el malware que nos inyectan para poder tomar el control de nuestra computadora.

Según mi opinión (esto lo digo para que no quede ninguna duda al respecto) deberíamos trabajar en el camino de poder ayudar a las personas que no pueden, por desconocimiento, dar a conocer todo lo anteriormente expuesto. Es por esto por lo que me he animado a escribirles este pequeño diario personal sobre cómo realizar una puesta en marcha de un Honeypot desde el punto de vista de las personas sin grandes conocimientos y que les sirva de guía, si lo consideran necesario.

Las capturas de pantalla muestran la cantidad de ataques que he sufrido en unas pocas horas de funcionamiento del Honeypot y la cantidad de archivos binarios (malware) que he conseguido.

Comencemos...

Se puede acceder al documento completo en formato PDF desde nuestra sección Artículos de Terceros.

¡Gracias Rafa!

2. EnigmaGpg Community: Cifrado de datos a través de Internet

El presente documento ha sido desarrollado por Ing. Leandro Ferrari, CEO de la empresa TalSoft S.R.L y director del proyecto EnigmaGpg [1] Community llevado adelante por Mailen Horbulewicz, Maximo Martinez y Pablo Meyer como proyecto final de la Universidad FASTA de Mar del Plata (Argentina).

Actualmente el envío de información confidencial sin cifrar a través de Internet supone un riesgo crítico para las empresas y la privacidad de las personas, ya que si esta información es interceptada, puede suponer pérdidas económicas y daños de ambas partes. Por otro lado, para evitar que nuestra información sea analizada por diversos sistemas como Facebook, Gmail, PRISM, etc, y/u organismos gubernamentales, se diseñó este proyecto denominado EnigmaGpg.

El proyecto consta de dos sistemas:

- EnigmaGpg Community: completamente funcional aun en versión beta, bajo licencia GPL V3, liberado para funcionar tanto en plataformas como Linux y Windows. En plataforma Mac esta en pruebas.

- EnigmaGpg: un proyecto que permitirá un mayor acercamiento de usabilidad al usuario, mayor escalabilidad en diversos dispositivos y varias mejoras en funciones, que próximamente se anunciarán en su sitio web [1]

Cabe destacar la utilidad que puede alcanzar este proyecto debido a que apunta a satisfacer la necesidad global de privacidad en la web, evitando ser espiados por sistemas y/u organismos como PRISM, Facebook, Gmail, gobiernos, NSA, etc. Además podrá ser usado en cualquier aplicación web que permita el ingreso de texto por parte del usuario, como pueden ser las redes sociales, blogs, foros, etcétera.

El Enigma GPG Community permite cifrar/firmar texto y archivos adjuntos, mediante la utilización de plugins en navegadores como Chrome y Firefox, y enviar la información cifrada a través de cualquier aplicación en Internet para que solo puedan ser comprendidos por el destinatario deseado, asegurando la autenticidad, privacidad y confidencialidad de mensajes entre el emisor y el receptor.

La principal diferencia con otros sistemas, es que utilizamos aplicaciones de Internet públicas, como medio para transmitir los mensajes cifrados independiente de cualquier de ellas. Algunas de sus características principales son:

- Independiente de cualquier API o sistema en Internet

- Permite una comunicación de mensajes en forma privada y confidencial a través de claves públicas/privadas

- Soporta los Navegadores mas usados: Chrome y Firefox

- Multiplataforma

- Multilenguaje (ES/EN)

- Administración de claves públicas y privadas, permite firmar y validar mensajes

- Cifra/Descifra archivos

- Utiliza claves públicas y privadas que tiene el usuario a través del sistema GnuPG

- Free Software

- Cifra mensajes o datos a través de aplicaciones en Internet, por ejemplo: Facebook, GMail, GDocs, Twitter, Blogs, etc.

EnigmaGpg Community utiliza como sistema base el GnuPG.

¿Qué es GnuPG y para qué sirve?

GnuPG es una herramienta que utiliza el usuario para proteger su privacidad en las comunicaciones electrónicas. La protección existe sólo si el usuario puede comunicarse con otros sin "escuchas" que puedan leer los mensajes.

Esta privacidad es la que intenta asegurar GnuPG. Para ello, utiliza criptografía de claves públicas donde cada usuario posee un par de claves. Un par de claves se compone de una clave pública y otra privada. Una clave pública se compone de la parte pública de la clave de firmado maestra, las partes públicas de las subclaves de firmado y cifrado, y de un juego de identificadores de usuario que se usa para asociar la clave pública con una persona real. Cada una de estas partes contiene datos sobre sí misma. Para una clave estos datos constan de su propio identificador, fecha de creación, fecha de caducidad, etc. Para un identificador de usuario, estos datos constan del nombre de la persona a la que identifica, un comentario opcional, y una dirección de correo electrónico. La estructura de la clave privada es parecida, con la diferencia de que sólo contiene las partes privadas de las claves, y que no tiene la información del identificador de usuario.

Cada usuario debe mantener su clave privada secreta; no debe ser revelada nunca. La clave pública se puede entregar a cualquier persona con la que el usuario desee comunicarse

Arquitectura de EnigmaGpg Community

El sistema EnigmaGpg Community consta de 2 módulos respectivamente:

- Módulo Daemon: es un servicio que se ejecuta localmente en la

máquina del usuario, tanto para Windows como para Linux, según la

necesidad. Este se encarga de exponer una interfaz API al Módulo

Cliente e interactúa con el sistema GnuPG que tenga instalado el

usuario. Por defecto, ejecuta localmente en el puerto 8000 y utiliza

como protocolo HTTP. Es posible que el módulo utilice el protocolo

HTTP/SSL, en Windows se puede ejecutar directamente y en Linux, es

necesario cambiar un parámetro en el archivo "config.ini" como se

indica en el README.

El esquema gráfico es el siguiente:

- GnuPG - <------> - Daemon - <-------> - Customer - - Módulo Cliente: son extensiones de navegadores, en este caso, existen módulos para Chrome y Firefox. Este módulo expone una interfaz gráfica para el usuario, en un menú contextual que aparece con el botón derecho del mouse, y se comunica con el Daemon para realizar todas las funcionalidades del sistema.

Requerimientos técnicos

- Linux:

- gpg 1.4.X

- python 2.7.x

- pyOpenSSL for python 2.7: https://pypi.python.org/pypi/pyOpenSSL

- Windows:

- GPG4Win: http://files.gpg4win.org/gpg4win-light-2.1.0.exe

- Navegadores soportados: Chrome y Firefox

Modo de uso

Ante todo se debe descargar la última versión de EnigmaGpg [1]. En Linux hay un README que indica que requisitos deben cumplirse y los pasos para instalar.

Luego de instalar la aplicación Daemon según la plataforma elegida e instalado la extensión del navegador Chrome/Firefox, los primeros pasos para usar el sistema son:

El sistema interactúa con el sistema GnuPG para utilizar las claves del usuario entre otras funciones.Si es un usuario sin clave pública/privada debe generarla de la siguiente manera:

1 - Con el botón derecho del mouse, aparecerá el menú EnigmaGPG,

seleccionar -> Usuario -> "Generar clave compuesta"

2 - Completar el formulario para la creación de las claves y aceptar

la generación

3 - Con el botón derecho del mouse y seleccionando EnigmaGPG puede

obtener información de ayuda del sistema en "Ayuda"

Pasos para enviar mensajes cifrados/firmados:

1 - Ingrese el mensaje en alguna entrada de texto en alguna aplicación

de Internet

2 - Seleccione el texto y con el botón derecho del mouse, seleccione

EnigmaGPG -> cifrar texto y seleccionar destinatario

3 - Luego enviar el mensaje cifrado

Nota: para enviar mensajes, se debe importar la clave pública del destinatario del mensaje, por el mismo sistema. Si se importa una clave pública desde otro sistema al GnuPG, se debe establecer la propiedad de confiabilidad de la clave importada, porque si la clave no es totalmente confiable, el sistema no cifrará con esa clave.

Pasos para recibir mensajes cifrados/firmados:

1 - Seleccionar el texto cifrado

2 - Con el botón derecho del mouse, seleccione EnigmaGPG -> descifrar

texto

3 - Ingresar la passphrase de la clave privada personal

Con el botón derecho del mouse y seleccionando EnigmaGPG puede obtener información de ayuda del sistema en "Ayuda".

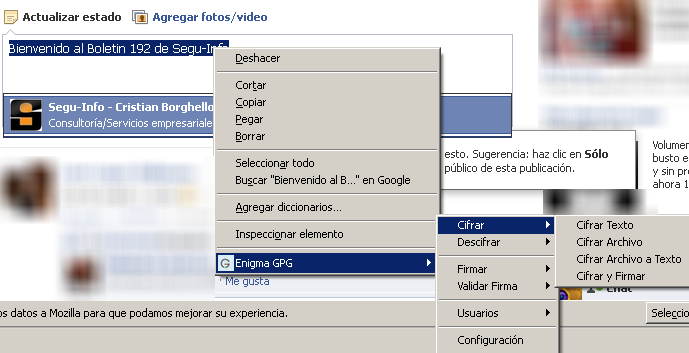

Se puede ver su forma de uso en la siguiente imagen:

Autores del proyecto EnigmaGpg Community

Lider Proyecto: Ing. Leandro Ferrari

Equipo:

- Mailen Horbulewicz, mailen.horbul [arroba] gmail.com

- Maximo Martinez, maximomrtnz [arroba] gmail.com

- Pablo Meyer, pablitomeyer [arroba] gmail.com

[1] EnigmaGPG Community

Descargar: https://sourceforge.net/projects/enigmagpg/

EnigmaGPG Sitio: http://www.enigmagpg.com

Wiki: http://sourceforge.net/p/enigmagpg/wiki/Home/

Twitter: @enigmagpg

Consultas: info [arroba] talsoft.com.ar

Mas Información: http://www.talsoft.com.ar

3. Segu-Info busca autores

Segu-Info siempre está abierto a la publicación de documentos de interés desarrollados por la comunidad por lo que;

- si te interesan la Seguridad de la Información,

- si conoces de Legislación en Seguridad,

- o, si la Seguridad de la Información es uno de tus temas de lectura/búsqueda preferidos...

Esta propuesta es para tí.

Segu-Info busca autores/escritores/redactores independientes que deseen compartir sus escritos/pensamientos/experiencias con la comunidad.

Para que Segu-Info siga siendo un lugar en donde la información es de todos y para todos, te invitamos a que seas parte. Si quieres compartir tus creaciones, contáctate con nosotros.

4. Apoya a Segu-Kids, Juntos en la Red

Segu-Kids, pone a disposición de todos información en forma libre y gratuita y, es el primer sitio pensado con el objetivo de apoyar y acompañar a la familia y a los educadores.

El nacimiento de Segu-Kids se debe a la gran cantidad de riesgos existentes en Internet y a la necesidad de crear concientización y educación sobre las formas de prevención y protección, haciendo uso responsable de las tecnologías existentes.

Segu-Kids busca la colaboración de todas las organizaciones a quienes les importa los menores y la seguridad en línea. Por eso, si formas parte de una de estas organizaciones o conoces a alguien vinculado, no dudes en ponerte en contacto con nosotros.

Te invitamos a conocer Segu-Kids y a dejarnos tus experiencias, para que sigamos creciendo juntos en la red.

5. Desafío de la semana

Solución al desafío del Boletín anterior

En este caso el desafío buscaba hacer pensar sobre la información disponible y sobre lo particular e interesante del número "142857".

C1b3rh4ck dijo:

Considero que este número es sencillo de recordar. Además de ser mágico, "142857" también es considerado como un número de Harschad.

Estos números tienen la características de ser divisibles por la suma de sus dígitos.

1 + 4 + 2 + 8 + 5 + 7 = 27 y 142857 / 27 = 5291

Otros ejemplos son 10, 12, 18, 20, 24, 27, 30, 36. Se van haciendo menos frecuentes a medida que aumenta el valor.

Ignacio dijo:

Me gusta recordarlo como "catorce veintiocho cincuentisiete" Se trata de uno de los números cíclicos más conocidos y fáciles de recordar.

El 142857 tiene una propiedad que no significa nada en realidad, y

hasta donde tengo entendido tampoco sirve para nada, salvo tal vez

para divertirnos con una calculadora: no importa por qué número lo

multipliquemos (salvo el 7) que siempre aparecerá ahí, escondido de

alguna forma:

1 x 142857 = 1428572 x 142857 = 2857143 x 142857 = 4285714 x 142857 =

5714285 x 142857 = 7142856 x 142857 = 8571427 x 142857 = 999999

Incluso podemos intentarlo con cifras mayores, donde el efecto sigue

presente, pero un poco más disimulado:

15 x 142857 = 2142855 En este caso tenemos que sumar 55 + 2 para

obtener el 5720 x 142857 = 2857140

Sí, el cero no cuenta en este juego, salvo algunas veces (ya lo verán) 95 x 142857 = 13571415 ¿Cuanto es 15 + 13?

También mantiene propiedades similares, como de "no funcionar" con 7,

ni con ningún múltiplo de 7:

7 x 142857 = 99999914 x 142857 = 1999998 1 + 8 sigue siendo 9

35 x 142857 = 4999995 al igual que 4 + 5

Les advierto que si vieron la película Número 23, a partir de ahora sus vidas pueden convertirse en una versión light de eso. http://en.wikipedia.org/wiki/The_Number_23

Cada vez que encuentren una calculadora, o cuando se aburran de los

juegos del teléfono celular, van a multiplicar el 142857 por lo que

sea, y buscar sus misteriosos dígitos escondidos de alguna forma. Pero

la cosa no termina aquí:

Al dividir prácticamente cualquier número natural por 7, van a

encontrar que la parte decimal del cociente, esconde inevitablemente

el misterioso número. Y no sólo lo esconde, ya que se va a tratar de

un número periódico con infinitos decimales, van a encontrar que el

período que se repite infinitamente es.. el 142857:

1 / 7 = 0,1428572 / 7 = 0,2857143 / 7 = 0,4285714 / 7 = 0,5714285 / 7

= 0,7142856 / 7 = 0,857142

Si creían que todo terminaría ahí, estaban equivocados, porque: 7 / 7 = 1, y 1 = 0,999999... Así seguimos encontrando la repetición de nueves.

Podemos notar, por ejemplo que 22 / 7 = 3,142857, una cifra bastante cercana a Pi, que difiere solamente un 0,4%.

Esto se conoce desde tiempos de Aristóteles, y se ha usado en diferentes ocasiones como simplificación del perímetro del círculo.

Nuestro mágico 142857 también es considerado como un número de Harschad y también es considerado un número de Keprakar.

Estos números pueden elevarse al cuadrado, separar el número obtenido en dos partes y sumarlas para obtener el número original nuevamente.

En este caso 142857^2 = 20.408.122.449, y luego, al separar el número

obtenido en dos partes, y sumarlas, obtenemos el original nuevamente:

20.408 + 122.449 = 142857

Harold dijo:

"142857" fue escrito utilizando el teclado numérico de una computadora y la persona no posee su dedo anular. Esto le impide utilizar las teclas 3,6 y 9.

Desafío de esta semana:

Continúe la siguiente serie numérica:

1, 10, 3, 9, 5, 8, 7, 7, 9, 6, ??, ??